Rilasciata Kali Linux 2024.2

Offensive Security ha annunciato il rilascio di Kali Linux 2024.2, una distribuzione Linux basata su Debian, come secondo importante rilascio di questa popolare distribuzione per l’hacking etico e i test di penetrazione.

Novità in Kali Linux 2024.2

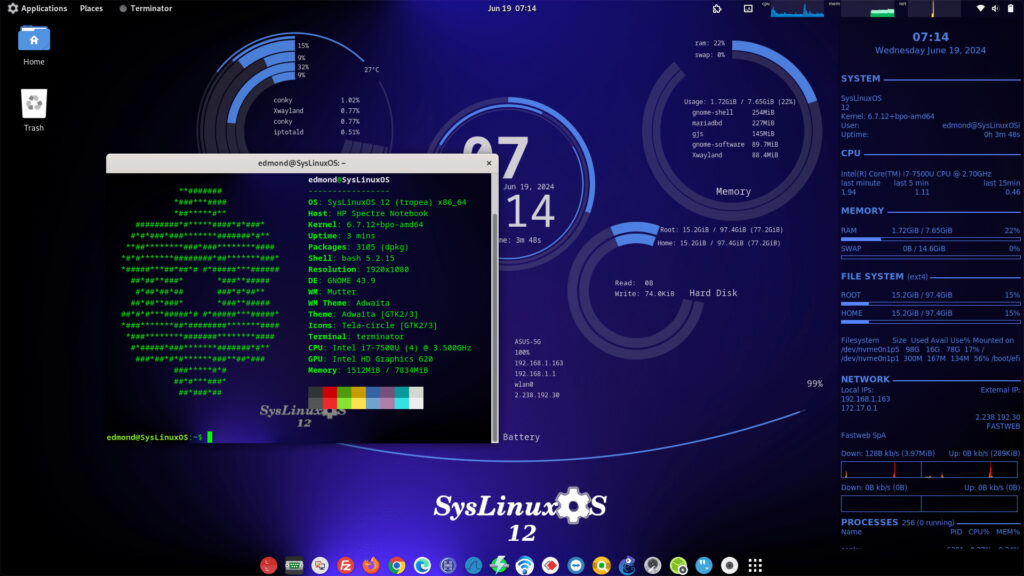

Kali Linux 2024.2 arriva 3 mesi dopo Kali Linux 2024.1 e completa la transizione a t64 per proteggere il sistema dal problema dell’anno 2038, aggiorna l’offerta desktop GNOME all’ultima versione GNOME 46 e migliora le modalità Kali-Undercover e HiDPI nel desktop Xfce predefinito

Una delle caratteristiche principali di questa versione, il completamento della transizione a t64, risolve l’imminente “problema dell’anno 2038”, che minaccia i sistemi a 32 bit con un potenziale errore di overflow. Il “problema dell’anno 2038” (noto anche come Y2038 e Y2K38) farà sì che l’ora passi al 13-12-1901 20:45:52 dopo aver raggiunto il 19-01-2038 03:14:08 UTC sui sistemi Linux non aggiornati.

Nello specifico, Kali Linux ha aggiornato le sue architetture ARM a 32 bit, utilizzate principalmente in dispositivi come Raspberry Pi e alcune immagini NetHunter, per utilizzare un tipo time_t a 64 bit. Questo cambiamento garantisce che Kali Linux rimanga una piattaforma solida per le tecnologie future, evitando potenziali guasti del sistema legati al tempo.

Sul desktop, Kali Linux 2024.2 introduce GNOME 46, che migliora l’esperienza dell’utente con un’interfaccia più raffinata e un supporto migliorato per temi ed estensioni.

L’aggiornamento potenzia anche l’ambiente desktop predefinito della distribuzione, Xfce. Approfitta in particolare della modalità Kali-Undercover e delle impostazioni HiDPI, che mirano a fornire un’esperienza utente fluida e stabile su diversi display e risoluzioni.

Naturalmente, senza aggiungere nuovi strumenti di sicurezza, Kali Linux non lancia mai un aggiornamento e l’ultimo Kali Linux 2024.2 ne include 18 nuovi strumenti:

- Autorecon

AutoRecon è uno strumento automatizzato di raccolta di informazioni nella sicurezza informatica e nei test di penetrazione. Esegue la risoluzione di sottodomini e domini, scansione delle porte con Nmap, identifica servizi e versioni ed esegue scansioni di vulnerabilità. Lo strumento analizza anche le applicazioni web per individuare vulnerabilità comuni come SQL injection e XSS. I risultati sono compilati in modo organizzato per facilitare ulteriori analisi. AutoRecon semplifica i test iniziali, liberando tempo per analisi di sicurezza più approfondite. - Coercer

Coercer è uno strumento di sicurezza informatica utilizzato per sfruttare le vulnerabilità all’interno delle reti Windows, in particolare abusando di una funzionalità chiamata “MS-EFSRPC” (Encrypting File System Remote Protocol). Lo strumento invia chiamate remote a un server di destinazione, che possono causare l’autenticazione del server rispetto a una risorsa controllata dall’aggressore, rivelando credenziali come gli hash NTLM. Coercer è utile per i penetration tester che desiderano testare e dimostrare i difetti di sicurezza negli ambienti di rete, aiutando le organizzazioni a identificare e correggere le vulnerabilità prima che possano essere sfruttate da soggetti malintenzionati. - Dplot

Dplot è uno strumento di sicurezza informatica utilizzato per sfruttare ed estrarre automaticamente informazioni sensibili da Microsoft Active Directory. Si concentra sulla ricerca e sull’utilizzo di impostazioni di delega configurate in modo errato e dei relativi privilegi per ottenere l’accesso agli account di servizio e alle relative password. Dplot aiuta i penetration tester a identificare e dimostrare le vulnerabilità all’interno della rete di un’organizzazione, consentendo agli amministratori di affrontare questi problemi e migliorare le configurazioni di sicurezza prima che vengano sfruttati da soggetti malintenzionati. - Getsploit

Getsploit è uno strumento di sicurezza informatica che automatizza la ricerca e il download di exploit da varie fonti, tra cui Exploit-DB e GitHub. Lo strumento rende più semplice per i ricercatori di sicurezza e i penetration tester trovare e utilizzare rapidamente gli exploit contro i sistemi vulnerabili. Getsploit può filtrare i risultati in base a criteri quali software, versione e tipo di vulnerabilità, semplificando il processo di identificazione delle opportunità di exploit rilevanti. Questo strumento aiuta a identificare e testare rapidamente le vulnerabilità, migliorando l’efficienza e l’accuratezza dell’analisi della sicurezza. - Gowitness

Gowitness è uno strumento di sicurezza informatica che automatizza la raccolta di screenshot dalle pagine web. Viene spesso utilizzato nei test di ricognizione e penetrazione per ottenere rapidamente una panoramica visiva di varie applicazioni Web e delle relative pagine di accesso. Gowitness può generare screenshot da un elenco di URL, creare un report dei risultati e supporta anche l’utilizzo della riga di comando. Lo strumento è scritto in Go, che fornisce prestazioni veloci e facilità di installazione. Aiuta i team di sicurezza a identificare potenziali obiettivi e vulnerabilità visualizzando rapidamente le interfacce esterne delle applicazioni web. - Horst

Horst è uno strumento di analisi di rete e risoluzione dei problemi incentrato sulle reti wireless. Raccoglie e visualizza informazioni sui segnali wireless, comprese statistiche sul traffico, potenza del segnale e parametri di rete. Horst può identificare e visualizzare punti di accesso attivi e dispositivi connessi, rendendolo utile per monitorare le prestazioni della rete e identificare problemi come interferenze o violazioni della sicurezza. Lo strumento è utile per gli amministratori di rete e gli esperti di sicurezza che necessitano di una soluzione efficiente per analizzare e ottimizzare le reti wireless in tempo reale. - Ligolo-ng

Ligolo-ng è uno strumento di sicurezza utilizzato per creare editor di tunnel inversi tramite TCP, rendendo più semplice per i penetration tester stabilire connessioni sicure e stabili alle reti remote. Utilizza il principio di un tunnel inverso in cui il client avvia la connessione, rendendo più semplice aggirare i firewall e le restrizioni di rete. Ligolo-ng offre crittografia e autenticazione avanzate per proteggere i trasferimenti di dati. Lo strumento è efficace per l’accesso remoto sicuro durante i test di penetrazione e le indagini sulla rete, consentendo analisi e test più approfonditi in ambienti altrimenti difficili da raggiungere. - Mitm6

Mitm6 è uno strumento di sicurezza informatica per attacchi man-in-the-middle (MITM) mirati specificamente alle reti IPv6. Sfrutta IPv6 e DHCPv6 per indurre i dispositivi Windows a utilizzare un server DNS controllato dagli aggressori. Manipolando le query DNS, Mitm6 può reindirizzare il traffico e potenzialmente acquisire credenziali di accesso e altre informazioni sensibili. Lo strumento è utile per i penetration tester che desiderano testare e dimostrare le vulnerabilità nelle configurazioni di rete e nelle impostazioni di sicurezza, aiutando le organizzazioni a identificare e correggere questi difetti di sicurezza prima che vengano sfruttati da soggetti malintenzionati. - Netexec

Netexec è uno strumento di sicurezza informatica utilizzato per eseguire comandi su computer remoti su una rete. È particolarmente utile per i penetration tester e gli amministratori di sistema che necessitano di eseguire script o comandi su più computer contemporaneamente. Netexec può gestire diversi metodi di autenticazione e supporta più protocolli, rendendolo flessibile in diversi ambienti di rete. Lo strumento aiuta a svolgere in modo efficiente analisi di sicurezza, aggiornamenti di sistema e modifiche alla configurazione, risparmiando tempo e semplificando la gestione di grandi infrastrutture IT. - Pspy

Pspy è uno strumento leggero per il monitoraggio del processo Pyinstaller senza la necessità dell’accesso root. Viene utilizzato per tracciare e registrare processi e comandi in tempo reale su una macchina Linux. Pspy è in grado di rilevare nuovi processi, comandi eseguiti e modifiche nei file eseguibili, rendendolo utile per l’analisi della sicurezza e la risoluzione dei problemi. Lo strumento è particolarmente utile per identificare attività indesiderate o sospette, come malware o attività insolite dell’utente, aiutando gli esperti di sicurezza a comprendere e affrontare in modo efficace potenziali minacce e problemi di sistema. - Pyinstaller

PyInstaller è un’utilità che converte le applicazioni Python in eseguibili autonomi, rendendo possibile la distribuzione di programmi Python senza che il destinatario abbia bisogno di un ambiente Python installato. Raggruppa tutte le librerie e le dipendenze Python richieste in un unico file eseguibile, semplificando la distribuzione e l’utilizzo delle applicazioni Python. PyInstaller supporta più sistemi operativi, inclusi Windows, macOS e Linux. È utile per gli sviluppatori che desiderano condividere le proprie applicazioni Python con utenti che non hanno le conoscenze tecniche per gestire installazioni e dipendenze Python. - Pyinstxtractor

Pyinstxtractor è un’utilità per estrarre il contenuto dei file eseguibili creati con PyInstaller. Viene utilizzato principalmente per decompilare questi file e ripristinare gli script Python originali e altre risorse incorporate. Ciò è utile per i ricercatori e gli sviluppatori di sicurezza che hanno bisogno di analizzare o eseguire il debug di file eseguibili senza accedere al codice sorgente. Pyinstxtractor gestisce diverse versioni di PyInstaller e può estrarre file da distribuzioni sia a file singolo che a directory singola, rendendolo uno strumento versatile per il reverse engineering e l’analisi delle applicazioni Python. - Sharpshooter

Sharpshooter è uno strumento di sicurezza informatica utilizzato per generare documenti dannosi, spesso chiamati payload, per testare e simulare attacchi di phishing. Può creare vari tipi di documenti, inclusi file Word, Excel e PDF, che contengono codici dannosi incorporati. Lo strumento è progettato per aggirare i meccanismi di sicurezza e i software antivirus, rendendolo efficace nel valutare la sicurezza della posta elettronica delle organizzazioni e la preparazione dei dipendenti contro gli attacchi di phishing. Sharpshooter aiuta i team di sicurezza a identificare i punti deboli e a migliorare la loro protezione contro le minacce reali. - Sickle

Sickle è uno strumento leggero di scansione delle vulnerabilità utilizzato nella sicurezza informatica per identificare potenziali difetti di sicurezza nelle applicazioni web. È scritto in Python e si concentra sulla ricerca di vulnerabilità comuni legate al Web come SQL injection, XSS (Cross-Site Scripting) e riferimenti diretti non sicuri agli oggetti. Sickle può scansionare in modo rapido ed efficiente le pagine Web e analizzarne le risposte per rilevare problemi di sicurezza. Lo strumento è utile per i penetration tester e gli sviluppatori che desiderano garantire che le loro applicazioni siano protette dagli attacchi comuni. - Snort

Snort è un sistema di rilevamento delle intrusioni di rete (NIDS) open source utilizzato per monitorare il traffico di rete in tempo reale e identificare potenziali minacce alla sicurezza. Analizza i pacchetti e li confronta con una serie di regole per rilevare attività sospette, come scansioni delle porte, attacchi DoS e tentativi di sfruttare le vulnerabilità. Snort può anche essere utilizzato per registrare il traffico e generare avvisi per ulteriori analisi. Lo strumento è altamente configurabile ed è ampiamente utilizzato dagli amministratori di rete e dagli esperti di sicurezza per proteggere le infrastrutture di rete da intrusioni e altre minacce informatiche. - Sploitscan

Sploitscan è uno strumento di sicurezza informatica che automatizza la ricerca e l’identificazione di vulnerabilità note nei sistemi e nelle applicazioni. Utilizza database di informazioni sulla vulnerabilità per confrontarli con il software e le configurazioni installati. Sploitscan aiuta gli analisti della sicurezza e i penetration tester a identificare rapidamente potenziali minacce e vulnerabilità, consentendo un’efficace definizione delle priorità e la correzione dei difetti di sicurezza. Lo strumento è prezioso per migliorare il monitoraggio della sicurezza e garantire che i sistemi siano protetti dagli attacchi noti. - Vopono

Vopono è uno strumento di sicurezza informatica utilizzato per instradare il traffico delle applicazioni attraverso una VPN (Virtual Private Network). Consente l’instradamento selettivo del traffico di rete per applicazioni specifiche, fornendo un ulteriore livello di sicurezza e privacy. Vopono è utile per proteggere i trasferimenti di dati, nascondere l’indirizzo IP dell’utente e aggirare il geoblocco. È particolarmente utile per ricercatori, sviluppatori e utenti di sicurezza che desiderano garantire che il proprio traffico Internet sia crittografato e sicuro, senza influire sulle impostazioni di rete dell’intero sistema. - Waybackpy

Waybackpy è una libreria Python che interagisce con l’API Wayback Machine di Internet Archive per recuperare e gestire versioni storiche delle pagine web. Viene utilizzato per automatizzare l’accesso alle pagine Web salvate, utile per la ricerca, l’analisi dei siti Web e la conservazione digitale. Con Waybackpy, gli utenti possono facilmente cercare ed estrarre pagine archiviate con timestamp, verificare se un particolare URL è stato salvato e persino richiedere nuovi archivi. Lo strumento è utile per sviluppatori, giornalisti e analisti della sicurezza che necessitano di un accesso affidabile ai contenuti web precedenti.

Inoltre, la versione risolve diversi bug e introduce aggiornamenti agli strumenti esistenti, garantendo che Kali Linux rimanga leader negli strumenti di sicurezza informatica.

Inoltre, anche se il tanto atteso kernel Linux 6.8 non è incluso al momento del lancio. Kali Linux afferma di non aver avuto il tempo di includerlo dato che è stato rilasciato il 10 marzo, ma sarà incluso nella prossima versione 2024.3. Questa versione del kernel Linux promette miglioramenti per migliorare la stabilità e le prestazioni del sistema, soprattutto quando si utilizza software di virtualizzazione.

Per gli utenti che desiderano eseguire l’aggiornamento da una versione precedente si consiglia di utilizzare il comando:

sudo apt full-upgradeSe prevedi una nuova installazione, la distribuzione è disponibile per il download dal sito web del progetto.

Per informazioni dettagliate su tutte le modifiche in Kali Linux 2024.2 puoi leggere l’annuncio del rilascio.

Fonte: https://distrowatch.com/12170

Fonte: https://9to5linux.com/kali-linux-2024-2-ethical-hacking-distro-released-with-gnome-46-new-tools

Fonte: https://betanews.com/2024/06/05/kali-linux-2024-2-release-highlights/

Fonte: https://www.bleepingcomputer.com/news/linux/kali-linux-20242-released-with-18-new-tools-y2038-changes/

Fonte: https://www.linux.se/kali-linux-2024-2-slappt-t64-gnome-46-och-nya-verktyg-fran-communityn/

Fonte: https://linuxiac.com/kali-linux-2024-2-released/

Se vuoi sostenermi, puoi farlo acquistando qualsiasi cosa dai diversi link di affiliazione che ho nel mio sito o partendo da qui oppure alcune di queste distribuzioni GNU/Linux che sono disponibili sul mio negozio online, quelle mancanti possono essere comunque richieste.

Se ti senti generoso, puoi anche donarmi solo 1€ o più se vuoi con PayPal e aiutarmi a continuare a pubblicare più contenuti come questo. Grazie!

Hai dubbi o problemi? Ti aiutiamo noi!

Se vuoi rimanere sempre aggiornato, iscriviti al nostro canale Telegram.Se vuoi ricevere supporto per qualsiasi dubbio o problema, iscriviti alla nostra community Facebook o gruppo Telegram.

Cosa ne pensi? Fateci sapere i vostri pensieri nei commenti qui sotto.

Ti piace quello che leggi? Per favore condividilo con gli altri.

Una risposta

[…] della nuova versione dell’altra distribuzione GNU/Linux leader nel settore della sicurezza, Kali 2024.2, Parrot OS 6.1 viene fornito con strumenti aggiornati per test di penetrazione, valutazione delle […]