dark_nexus: la botnet più grande mai creata?

Spesso sentiamo parlare di botnet, ovvero di quelle reti di computer (o dispositivi) compromessi che possono cooperare ad un singolo scopo. Gli usi più comuni di questi sistemi è quello di causare DDoS (Distributed Denial of Service) o, più recentemente, di minare criptovalute.

Proprio in questi giorni BitDefender ha rilasciato un paper in cui parla di una nuova botnet che ha scoperto recentemente: dark_nexus. Pensato proprio per eseguire attacchi di tipo DDoS, chiamata così per via di una stringa che trasmette durante gli attacchi via HTTP (“dark_NeXus_Qbot/4.0”), riutilizza un po’ del codice di Qbot e Mirai, anche se il cuore della stessa è praticamente scritto da zero.

Ma perché tutta questa attenzione in merito a questo malware? Per due motivi principalmente: il primo è che è pensata per attaccare un’ampia gamma di dispositivi IoT, dai videoregistratori alle telecamere termiche, fino ad arrivare a piccoli router ad uso casalingo, e la seconda che i payloads (ovvero quelle parti di eseguibili che mettono “rompono” le barriere ed infettano il dispositivo finale) sono compilati per 12 differenti architetture di CPU ed inviate dinamicamente a seconda della configurazione della vittima.

Inoltre utilizza un metodo specifico per rivaleggiare su altri eventuali malware presenti sullo stesso dispositivo infettato, guardando i processi presenti su di esso ed assegnando un “punteggio” a seconda del comportamento e di alcuni parametri degli stessi, ed uccidendo tutti quelli che, con un punteggio di 100, vengono terminati dal malware stesso.

La ricerca di BitDefender ha identificato in Aboriginal Linux il sistema usato per la creazione di questi binari. La distribuzione in questione, oramai non sviluppata più da molti anni, facilita di molto il cross-compiling (la possibilità di compilare per un’architettura partendo da un’altra), viene ancora utilizzata parecchio dagli autori proprio di questi malware per dispositivi connessi.

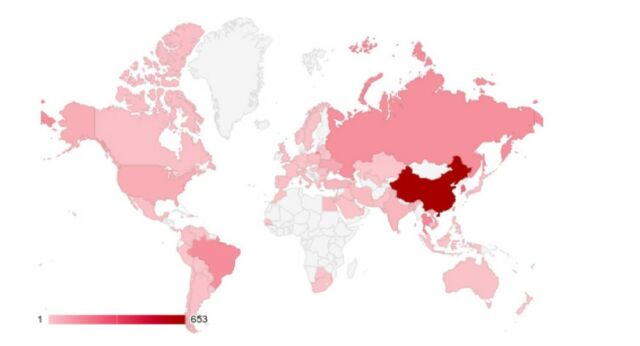

Mappa di infezione di dark_nexus (fonte: BitDefender)

Al momento la botnet è composta da almeno 1372 dispositivi e purtroppo la tendenza è in aumento, d’altronde lo sviluppatore (tale @greek.helios) si è dato parecchio da fare su questo specifico malware, con oltre 30 versioni differenti (cosa che denota uno sviluppo intensivo su di esso). Stiamo tutti in guardia perché, nei prossimi mesi, potrebbe toccare anche a noi.

Fonte: https://www.miamammausalinux.org/2020/04/dark_nexus-la-botnet-piu-grande-mai-creata/

Se vuoi sostenermi, puoi farlo acquistando qualsiasi cosa dai diversi link di affiliazione che ho nel mio sito o partendo da qui oppure alcune di queste distribuzioni GNU/Linux che sono disponibili sul mio negozio online, quelle mancanti possono essere comunque richieste.

Se ti senti generoso, puoi anche donarmi solo 1€ o più se vuoi con PayPal e aiutarmi a continuare a pubblicare più contenuti come questo. Grazie!

Hai dubbi o problemi? Ti aiutiamo noi!

Se vuoi rimanere sempre aggiornato, iscriviti al nostro canale Telegram.Se vuoi ricevere supporto per qualsiasi dubbio o problema, iscriviti alla nostra community Facebook o gruppo Telegram.

Cosa ne pensi? Fateci sapere i vostri pensieri nei commenti qui sotto.

Ti piace quello che leggi? Per favore condividilo con gli altri.